Bahaya Dangling DNS di Era AI

Banyak perusahaan sibuk memperkuat sistem AI, tetapi sering lupa memeriksa celah kecil di infrastruktur lama yang justru bisa menjadi pintu masuk serangan besar. Salah satu celah yang kini kembali jadi sorotan adalah dangling DNS. Dulu, masalah ini sering dianggap sekadar urusan kebersihan infrastruktur digital. Namun di era AI, efeknya bisa jauh lebih berbahaya karena bukan hanya manusia yang bisa tertipu, tetapi juga agen AI yang makin sering diberi akses untuk membaca, mengambil keputusan, dan menjalankan tindakan tertentu.

Ancaman ini menjadi semakin serius karena AI membawa tingkat otomatisasi yang lebih tinggi. Ketika organisasi mulai mengandalkan agentic AI, integrasi SaaS, dan alur kerja otomatis lintas sistem, sebuah subdomain lama yang terlupakan tidak lagi sekadar menjadi tautan rusak. Celah tersebut dapat berubah menjadi jalur manipulasi, pemantauan, bahkan kebocoran data yang berjalan otomatis tanpa disadari.

Apa Itu Dangling DNS?

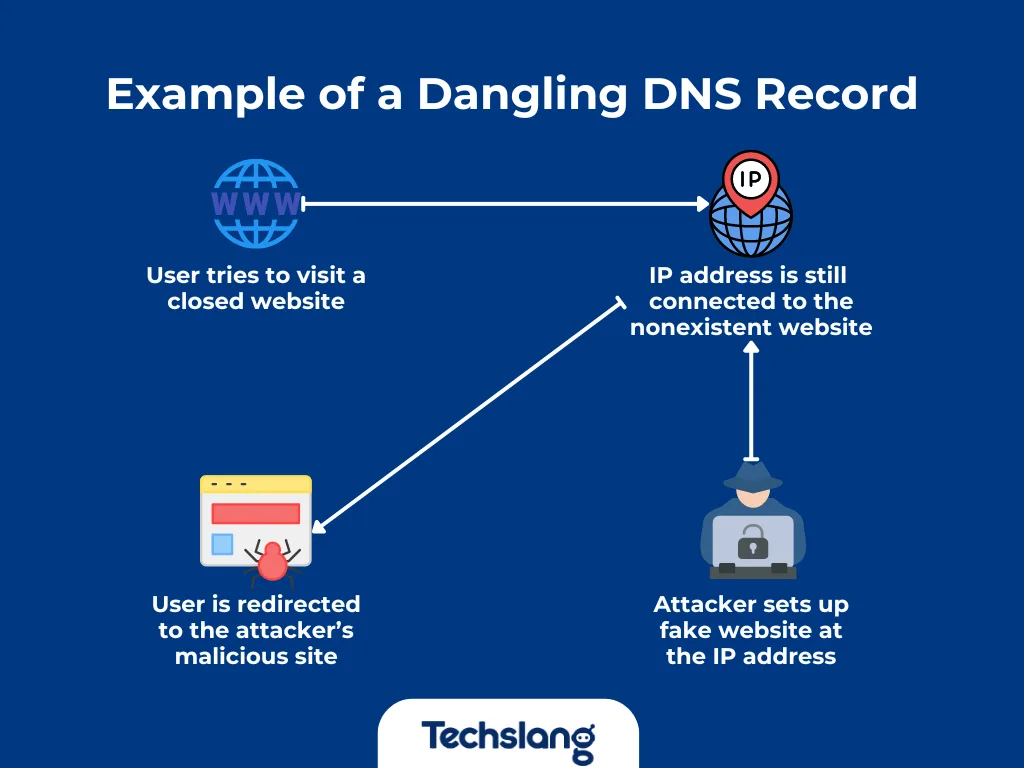

Secara sederhana, dangling DNS terjadi ketika sebuah entri DNS masih aktif, tetapi resource tujuan di belakangnya sudah tidak ada lagi. Misalnya, sebuah subdomain perusahaan dulu diarahkan ke bucket cloud, aplikasi web, atau layanan SaaS tertentu. Saat layanan itu dihentikan, entri DNS-nya ternyata masih dibiarkan aktif. Dalam kondisi seperti ini, pihak lain bisa mengambil alih resource yang kosong tadi dan memanfaatkannya untuk kepentingan berbahaya.

Selama bertahun-tahun, dangling DNS dikenal sebagai masalah lama di dunia cloud dan keamanan siber. Ini bukan celah baru yang lahir karena AI. Namun AI membuat dampaknya menjadi jauh lebih besar. Ketika sistem pintar mulai membaca halaman web, memproses instruksi, dan bertindak berdasarkan konten yang mereka temukan, subdomain yang diambil alih penyerang bisa dipakai untuk menyisipkan instruksi tersembunyi yang dianggap sah oleh agen AI.

Kenapa Dangling DNS Jadi Lebih Berbahaya di Era AI?

Dulu, penyerang biasanya memanfaatkan dangling DNS untuk membangun halaman phishing yang terlihat meyakinkan karena memakai subdomain resmi milik perusahaan. Sekarang, modusnya bisa berkembang lebih jauh. Penyerang dapat menyiapkan halaman yang tampak normal di subdomain lama, lalu menyisipkan prompt tersembunyi di elemen HTML, metadata SVG, atau bagian lain yang tidak terlihat jelas oleh pengguna biasa. Agen AI yang mengakses halaman itu bisa menganggap instruksi tersebut valid dan menindaklanjutinya.

Di sinilah masalah menjadi sangat serius. Ketika agen AI memiliki akses ke data internal, dokumen, aplikasi, atau proses bisnis tertentu, manipulasi kecil pada halaman yang dipercaya bisa berubah menjadi jalur eksfiltrasi data otomatis. Artinya, kebocoran tidak lagi bergantung pada klik ceroboh dari manusia. Sistem otomatis bisa menjadi alat yang dipakai penyerang untuk mengambil data dalam skala lebih besar dan lebih cepat.

Risikonya makin tinggi karena AI juga membantu pihak penyerang bekerja lebih efisien. Dengan bantuan AI, pencarian dangling DNS bisa dilakukan dalam skala besar, jauh lebih cepat dibanding proses manual. Setelah celah ditemukan, infrastruktur berbahaya juga bisa dipasang lebih cepat dan lebih murah. Dengan kata lain, AI bukan hanya memperbesar potensi dampak, tetapi juga menurunkan biaya serangan bagi pelaku.

Serangan Lama, Dampak Baru

Salah satu alasan topik ini penting adalah karena dangling DNS bukan kasus langka. Berbagai peneliti keamanan telah lama menemukan subdomain takeover dan resource cloud terlantar di lingkungan perusahaan, proyek open-source, hingga infrastruktur pemerintah. Network World merangkum temuan Watchtowr yang pernah mendaftarkan 150 bucket S3 terlantar dan menerima sekitar delapan juta permintaan dalam dua bulan, termasuk untuk software update, binary, image VM, dan file JavaScript. Laporan yang sama juga mengutip peringatan SentinelOne tentang lebih dari 1.250 risiko takeover terkait dangling DNS, serta temuan Silent Push bahwa satu pelanggan saja menemukan lebih dari 2.000 record DNS yang dapat dieksploitasi.

Artinya, ini bukan skenario teoritis. Ini adalah persoalan nyata yang sudah ada cukup lama, hanya saja sekarang memasuki fase yang lebih berbahaya karena bertemu dengan prompt injection, AI agent, dan otomatisasi. OWASP juga menempatkan prompt injection sebagai risiko utama untuk aplikasi LLM dan generative AI, sementara laporan lain yang dirujuk artikel tersebut menunjukkan sudah ada contoh serangan prompt injection tidak langsung yang menargetkan AI agent di dunia nyata.

Bagaimana Skenario Serangannya Bisa Terjadi?

Bayangkan sebuah perusahaan dulu punya subdomain seperti analytics.perusahaan.com yang diarahkan ke layanan cloud tertentu. Layanan itu kemudian dimatikan, tetapi DNS-nya tetap aktif. Penyerang lalu membuat resource baru di endpoint yang sama dan menguasai tujuan subdomain tersebut. Dari luar, alamatnya tampak tetap valid dan meyakinkan karena masih memakai nama domain perusahaan.

Selanjutnya, penyerang bisa menaruh halaman yang terlihat normal, bahkan mungkin meniru tampilan lama. Namun di balik tampilan itu, ada instruksi tersembunyi yang ditujukan untuk AI agent. Jika agen tersebut mengunjungi halaman itu untuk mengambil informasi atau menjalankan tugas, ia bisa diarahkan untuk membuka resource lain, menyalin data tertentu, atau melakukan langkah-langkah yang menguntungkan penyerang. Semakin banyak hak akses yang dimiliki agen AI, semakin besar pula potensi kerusakan yang bisa terjadi.

Cara Mencegah Dangling DNS Menjadi Bencana

Kabar baiknya, dangling DNS adalah masalah yang sebenarnya bisa dicegah. Langkah paling penting adalah memperkuat cyber hygiene dasar. Setiap kali layanan cloud, aplikasi web, bucket, atau instance SaaS dinonaktifkan, entri DNS yang terkait harus ikut diperiksa dan dibersihkan. Banyak penyedia layanan DNS sudah memiliki fitur untuk mendeteksi record yang menggantung, tetapi fitur tersebut harus benar-benar diaktifkan dan dioperasionalkan, bukan sekadar tersedia di dashboard.

Di sisi AI, perusahaan juga perlu menambahkan guardrail yang lebih kuat. Agen AI seharusnya tidak menelan mentah-mentah semua konten web yang mereka temui. Sistem perlu mampu menilai niat semantik dari instruksi, membatasi retrieval dari sumber yang tidak terpercaya, dan mengurangi hak akses agen hanya pada kebutuhan minimum. Pendekatan ini penting karena di era agentic AI, masalah keamanan tidak lagi berhenti di firewall dan endpoint, tetapi juga menyangkut bagaimana mesin menafsirkan informasi.

Kenapa Bisnis Perlu Peduli Sekarang?

Banyak organisasi masih melihat dangling DNS sebagai urusan teknis kecil yang bisa ditunda. Padahal justru di era AI, celah kecil bisa berkembang menjadi masalah besar dalam waktu singkat. Infrastruktur digital yang makin kompleks membuat kesalahan kecil lebih mudah terlewat, sementara otomatisasi AI membuat dampaknya bisa menyebar lebih luas.

Bagi bisnis, ini bukan hanya soal keamanan, tetapi juga reputasi, biaya pemulihan, dan kepercayaan pelanggan. Satu subdomain lama yang terlupakan bisa menjadi titik awal serangan yang merusak banyak hal sekaligus. Ketika perusahaan makin agresif mengadopsi AI, fondasi keamanan dasar tidak boleh ikut diabaikan.

Penutup

Dangling DNS mungkin terdengar seperti isu teknis yang sepele, tetapi di era AI, celah ini bisa berubah menjadi ancaman serius yang membuka jalan bagi manipulasi sistem dan kebocoran data otomatis. Serangan tidak lagi hanya menipu manusia, tetapi juga bisa memanfaatkan kepercayaan agen AI terhadap alamat dan konten yang tampak sah.

Jangan tunggu sampai subdomain lama berubah menjadi pintu belakang untuk serangan baru. Audit DNS, rapikan resource cloud yang sudah tidak dipakai, dan pastikan sistem AI Anda memiliki batasan keamanan yang jelas.

Leave a Reply