Cara Mengamankan Router MikroTik dari Serangan Hacker Cara Mengamankan Router MikroTik dari Serangan Hacker. Router MikroTik yang tidak diamankan dengan benar ibarat pintu rumah yang tidak dikunci. Banyak kasus peretasan jaringan terjadi bukan karena sistemnya lemah, tetapi karena konfigurasi keamanannya diabaikan. Padahal, MikroTik sudah menyediakan banyak fitur keamanan yang kuat. Masalahnya, banyak pengguna tidak memanfaatkannya...

Cara Setting NAT di MikroTik untuk Pemula

Cara Setting NAT di MikroTik untuk Pemula Cara Setting NAT di MikroTik untuk Pemula. Internet tidak akan bisa diakses oleh jaringan lokal tanpa konfigurasi NAT yang benar. Banyak pemula MikroTik sering bingung kenapa sudah konek ke ISP tapi client tetap tidak bisa browsing. Masalahnya hampir selalu sama: NAT belum dikonfigurasi dengan benar. NAT (Network Address...

Cara Blokir Website di MikroTik dengan Layer7

Cara Blokir Website di MikroTik dengan Layer7 Cara Blokir Website di MikroTik dengan Layer7. Pernah ingin memblokir website tertentu di jaringan, tapi tidak tahu caranya? Misalnya ingin membatasi akses media sosial di kantor atau memblokir situs tertentu di sekolah. MikroTik menyediakan solusi yang cukup powerful untuk ini, yaitu menggunakan Layer7 Protocol. Dengan fitur ini, Anda...

Memahami Chain Firewall MikroTik: Input Forward dan Output

Memahami Chain Firewall MikroTik: Input Forward dan Output Memahami Chain Firewall MikroTik: Input Forward dan Output. Banyak orang sudah mengaktifkan firewall di MikroTik, tapi masih bingung kenapa rule yang dibuat tidak bekerja. Masalahnya sering bukan di perintah, tapi di pemahaman dasar: chain firewall. Kalau Anda salah memilih chain, rule firewall bisa tidak berfungsi, bahkan membuat...

Cara Konfigurasi Firewall MikroTik untuk Pemula

Cara Konfigurasi Firewall MikroTik untuk Pemula Cara Konfigurasi Firewall MikroTik untuk Pemula. Di dunia jaringan, satu kesalahan kecil bisa membuka pintu besar bagi serangan. Itulah kenapa firewall menjadi komponen paling penting dalam sistem keamanan jaringan, terutama pada perangkat MikroTik yang banyak digunakan di kantor, sekolah, hingga ISP. Firewall pada MikroTik berfungsi untuk mengontrol lalu lintas...

Cara Efektif Melindungi Diri dari Malware Berbasis Blockchain

Cara Efektif Melindungi Diri dari Malware Berbasis Blockchain Cara Efektif Melindungi Diri dari Malware Berbasis Blockchain. Ancaman siber terus berkembang, dan kini malware tidak lagi hanya berasal dari file mencurigakan atau email spam. Teknologi baru seperti blockchain bahkan mulai dimanfaatkan untuk menyembunyikan serangan yang lebih sulit dideteksi. Bagi pengguna biasa, ini mungkin terdengar rumit. Tapi...

Palo Alto Perkuat Keamanan AI

Palo Alto Perkuat Keamanan AI Palo Alto Perkuat Keamanan AI. AI semakin pintar, tapi juga semakin berisiko. Di banyak perusahaan, AI agent kini bukan lagi sekadar alat bantu, melainkan “pekerja digital” yang bisa menjalankan tugas secara otomatis. Masalahnya, semakin banyak AI agent digunakan, semakin sulit pula perusahaan mengontrol dan mengamankannya. Inilah celah baru yang mulai...

Cara Cerdas Menghemat Biaya Web Hosting

Cara Cerdas Menghemat Biaya Web Hosting Harga hosting yang terlihat murah di awal sering kali bukan biaya sebenarnya. Banyak pemilik website baru merasa sudah menemukan paket hemat, tetapi tagihan tahun kedua justru melonjak karena renewal mahal, add-on yang ternyata tidak gratis, atau layanan penting yang baru dikenakan biaya saat benar-benar dibutuhkan. Pola biaya seperti ini...

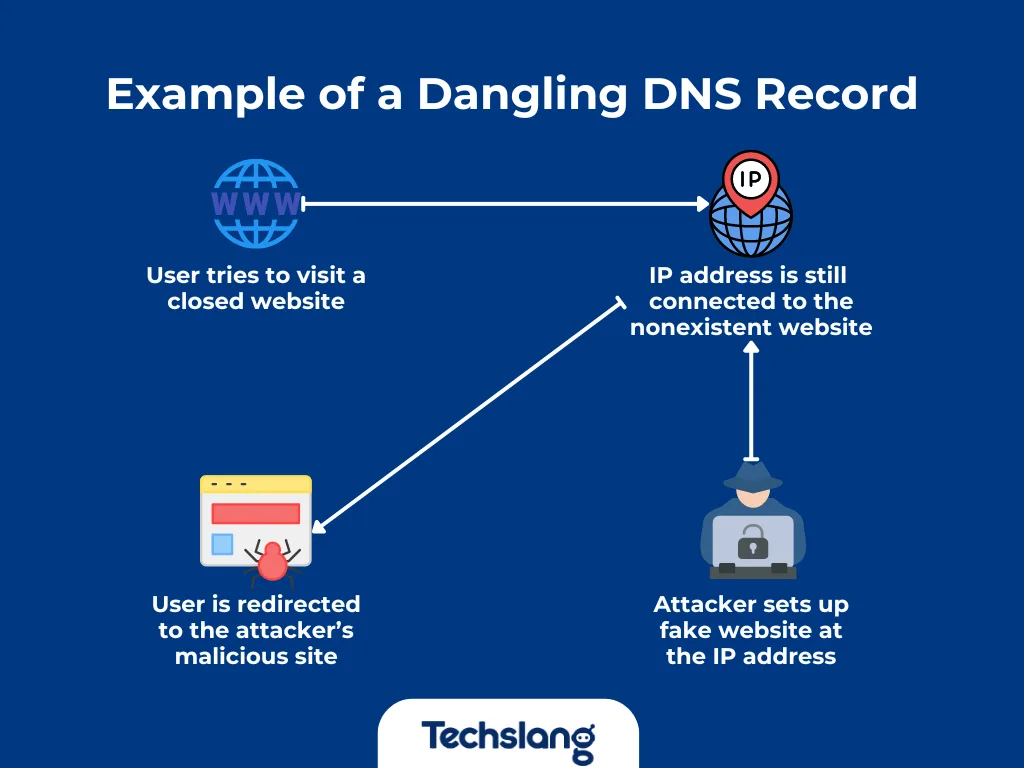

Bahaya Dangling DNS di Era AI

Bahaya Dangling DNS di Era AI Banyak perusahaan sibuk memperkuat sistem AI, tetapi sering lupa memeriksa celah kecil di infrastruktur lama yang justru bisa menjadi pintu masuk serangan besar. Salah satu celah yang kini kembali jadi sorotan adalah dangling DNS. Dulu, masalah ini sering dianggap sekadar urusan kebersihan infrastruktur digital. Namun di era AI, efeknya...

Eridu Muncul dengan Dana Fantastis Siap Ubah Masa Depan AI

Eridu Muncul dengan Dana Fantastis Siap Ubah Masa Depan AI Ketika dunia sibuk membicarakan model AI yang makin pintar, ada satu masalah besar yang sering luput dari perhatian: jaringan di belakangnya belum tentu siap mengejar ledakan kebutuhan komputasi. Banyak orang fokus pada GPU, chip AI, dan model bahasa besar, tetapi sedikit yang membahas satu fondasi...