Cara Mendeteksi Akun Instagram Palsu Cara Mendeteksi Akun Instagram Palsu. Dalam era media sosial, Instagram telah menjadi platform yang sangat populer untuk berbagi momen, terhubung dengan orang-orang, dan membangun identitas daring. Namun, dengan popularitasnya, muncul pula risiko akun palsu atau imitasi yang bertujuan memanfaatkan pengguna yang kurang berhati-hati. Untuk menjaga keamanan dan privasi Anda, penting untuk dapat mengenali profil Instagram palsu. Dalam artikel ini, kita akan membahas beberapa tanda yang dapat membantu Anda mendeteksi akun palsu di Instagram. 1. Foto Profil Tidak Jelas atau Terlalu Umum: 2. Jumlah Pengikut dan Jumlah Mengikuti yang Tidak Seimbang: 3. Aktivitas Posting yang Tidak...

Panduan Menggabungkan Dua NVR CCTV

Panduan Menggabungkan Dua NVR CCTV Panduan Menggabungkan Dua NVR CCTV. Saat mengelola sistem pengawasan, terkadang diperlukan untuk menggabungkan dua NVR (Network Video Recorder) CCTV dari merek yang berbeda. Ini bisa terjadi ketika perlu mengintegrasikan infrastruktur yang sudah ada atau ketika spesifikasinya berbeda antara dua merek. Dalam artikel ini, kita akan membahas cara menggabungkan dua NVR CCTV yang berbeda merek dengan langkah-langkah yang tepat. 1. Kompatibilitas Perangkat: Perhatikan Spesifikasi Langkah pertama yang perlu diambil adalah memastikan bahwa dua NVR yang akan digabungkan kompatibel satu sama lain. Periksa spesifikasi teknis dari masing-masing perangkat, termasuk protokol komunikasi, jumlah saluran dukungan, dan kemampuan jaringan....

Menara Siger Lampung Simbol Keindahan dan Sejarah yang Megah

Menara Siger Lampung Simbol Keindahan dan Sejarah yang Megah Menara Siger Lampung Simbol Keindahan dan Sejarah yang Megah. Menara Siger di Lampung adalah sebuah keajaiban arsitektur modern yang mempesona, merangkum kekayaan sejarah dan keindahan budaya Lampung. Artikel ini akan membawa Anda menggali lebih dalam ke dalam sejarah menarik Menara Siger, mengupas keunikan arsitekturnya, dan mengungkapkan perannya sebagai simbol kebanggaan masyarakat Lampung. Asal Usul Menara Siger Menara Siger, yang dikenal juga sebagai Tugu Peringatan Rakyat, memiliki sejarah yang memulai perjalanannya pada tahun 1994. Dibangun sebagai bagian dari rangkaian proyek pembangunan yang mengangkat kekayaan budaya dan nilai-nilai sejarah Lampung, Menara Siger menjadi...

Cara Mudah Membuat Barcode di Google Sheets

Cara Mudah Membuat Barcode di Google Sheets Cara Mudah Membuat Barcode di Google Sheets. Google Sheets adalah alat produktivitas yang sangat berguna, dan salah satu fitur yang sering kali terlewatkan adalah kemampuannya untuk membuat barcode. Dengan langkah-langkah yang sederhana, Anda dapat dengan mudah membuat barcode di Google Sheets untuk berbagai keperluan, mulai dari manajemen inventaris hingga pelacakan produk. Dalam artikel ini, kita akan membahas cara membuat barcode di Google Sheets dengan langkah-langkah yang jelas dan sederhana. 1. Persiapkan Data yang Diperlukan Langkah pertama adalah mempersiapkan data yang akan diubah menjadi barcode. Misalnya, Anda memiliki kolom “Kode Produk” di Google Sheets...

Cara Instalasi Nessus di Kali Linux

Cara Instalasi Nessus di Kali Linux Cara Instalasi Nessus di Kali Linux. Nessus, alat pemindaian keamanan jaringan terkemuka, adalah pilihan yang sangat baik untuk mengevaluasi keamanan sistem dan jaringan. Untuk memanfaatkan kekuatan Nessus, Anda perlu menginstalnya dengan benar di sistem operasi yang sesuai. Dalam artikel ini, kita akan membahas langkah-langkah instalasi Nessus di Kali Linux, yang merupakan distribusi Linux yang sering digunakan oleh para profesional keamanan. Langkah-langkah Instalasi Nessus di Kali Linux: 1. Unduh Nessus: 2. Pilih Versi untuk Kali Linux: 3. Gunakan Terminal: Gunakan perintah cd untuk berpindah ke direktori di mana berkas Nessus diunduh. Misalnya, jika unduhan berada...

Tips Terlindungi dari Social Engineering

Tips Terlindungi dari Social Engineering Tips Terlindungi dari Social Engineering. Social engineering adalah teknik manipulasi psikologis yang digunakan oleh penyerang untuk mendapatkan akses tanpa izin atau informasi rahasia dengan memanfaatkan manusia. Meskipun keamanan siber semakin maju, serangan sosial ini masih menjadi ancaman yang signifikan. Untuk melindungi diri dari social engineering, berikut adalah beberapa tips yang dapat membantu Anda tetap aman dalam interaksi online. 1. Pendidikan dan Kesadaran Pengguna: 2. Verifikasi Identitas: 3. Waspadai Taktik Manipulasi Emosional: 4. Gunakan Autentikasi Dua Faktor (2FA): 5. Perhatikan Email Phishing: 6. Lindungi Informasi Pribadi: 7. Periksa Identitas Pemanggil Telepon: 8. Bersikap Curiga Terhadap Permintaan...

Cara Melindungi Proyek Github dari Ancaman Repojacking

Cara Melindungi Proyek Github dari Ancaman Repojacking Cara Melindungi Proyek Github dari Ancaman Repojacking. GitHub, sebagai platform hosting proyek perangkat lunak terbesar di dunia, menawarkan kemudahan berbagi dan berkolaborasi pada kode sumber. Namun, dengan popularitasnya, GitHub juga menjadi target bagi penyerang yang mencoba menjalankan serangan seperti repojacking. Repojacking terjadi ketika penyerang mencoba mengambil alih proyek GitHub yang ada dan menggantinya dengan versi yang berbahaya atau merusak. Dalam artikel ini, kita akan menjelaskan apa itu repojacking dan memberikan panduan tentang cara mengamankan proyek GitHub Anda dari ancaman ini. Apa itu Repojacking? Repojacking merujuk pada praktik di mana penyerang mencoba mengambil alih...

Perbedaan Killware dan Ransomware

Perbedaan Killware dan Ransomware Perbedaan Killware dan Ransomware. Dalam dunia keamanan digital, perangkat lunak berbahaya menjadi ancaman serius bagi organisasi dan individu. Dua jenis perangkat lunak berbahaya yang seringkali membingungkan adalah “killware” dan “ransomware.” Meskipun keduanya dapat menyebabkan kerusakan, mereka berbeda dalam tujuan dan metode operasinya. Dalam artikel ini, kita akan menjelaskan perbedaan antara killware dan ransomware, serta dampaknya terhadap keamanan digital. Apa Itu Killware? Killware adalah perangkat lunak berbahaya yang dirancang dengan tujuan khusus untuk merusak atau menghancurkan data atau perangkat keras yang terhubung ke sistem target. Ini berbeda dengan perangkat lunak berbahaya lainnya yang mungkin hanya mencuri informasi...

Memahami Jenis dan Ciri Malware

Memahami Jenis dan Ciri Malware Memahami Jenis dan Ciri Malware. Malware, singkatan dari malicious software, merujuk pada perangkat lunak yang dirancang untuk merugikan atau merusak sistem komputer, jaringan, atau perangkat lainnya. Malware dapat merayap ke dalam perangkat tanpa sepengetahuan pengguna dan menyebabkan kerusakan serius. Dalam artikel ini, kita akan menjelaskan apa itu malware, ciri-ciri yang perlu diperhatikan, dan beberapa contoh jenis malware yang umum. Apa Itu Malware? Malware mencakup berbagai jenis perangkat lunak berbahaya yang dirancang untuk mencuri, merusak, atau mengontrol perangkat dan data pengguna tanpa izin. Tujuan utama malware dapat bervariasi, mulai dari pencurian informasi pribadi hingga penghancuran data...

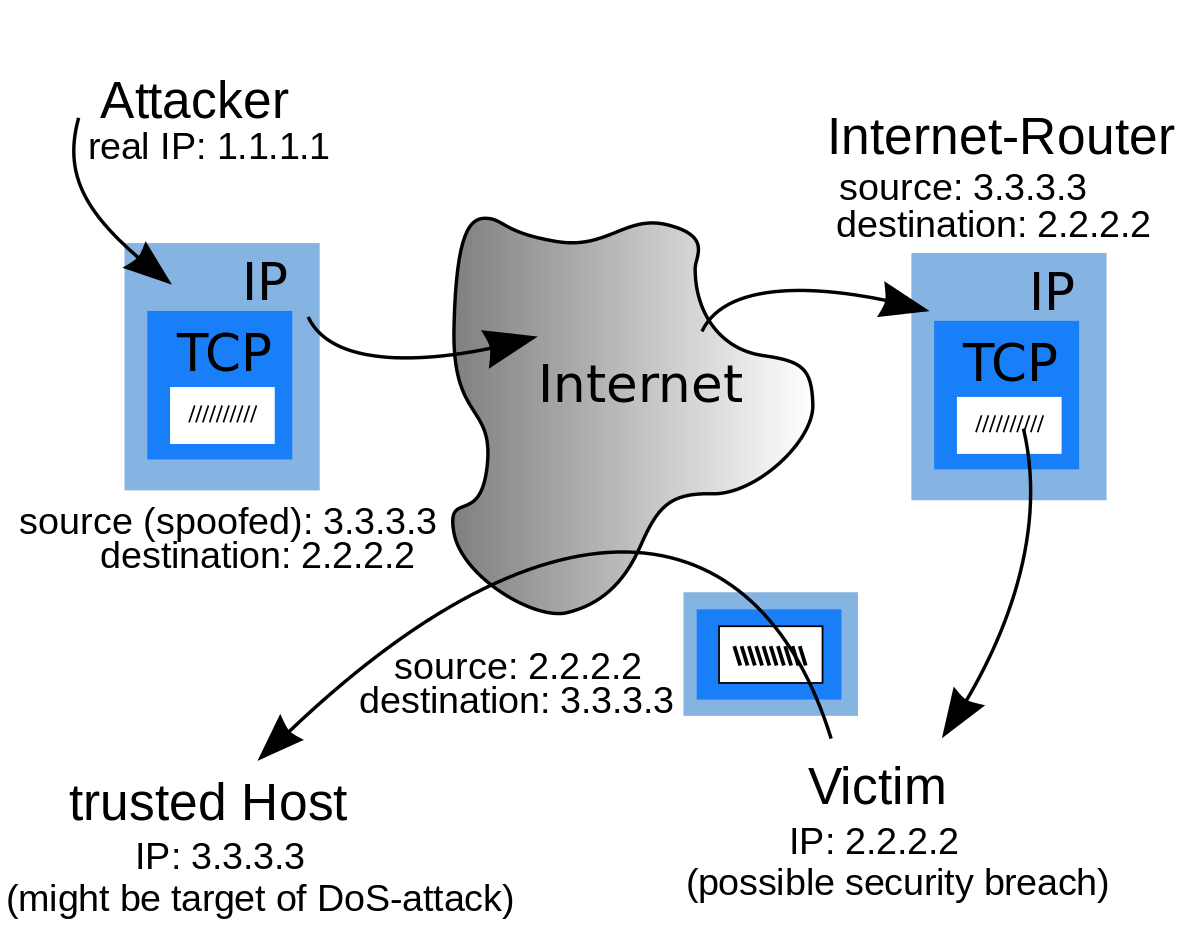

Pengertian dan Ancaman HTTPS Spoofing

Pengertian dan Ancaman HTTPS Spoofing Pengertian dan Ancaman HTTPS Spoofing. Di dunia yang semakin terhubung secara digital, keamanan informasi menjadi suatu keharusan. Salah satu ancaman yang dapat merugikan keamanan online adalah HTTPS spoofing. Dalam artikel ini, kita akan membahas apa itu HTTPS spoofing, cara kerjanya, dan langkah-langkah untuk melindungi diri dari ancaman ini. Pengertian HTTPS Spoofing HTTPS spoofing merujuk pada teknik serangan yang dirancang untuk menipu pengguna dan membuatnya percaya bahwa dia terhubung ke situs web yang aman melalui protokol HTTPS (Hypertext Transfer Protocol Secure). Padahal, sebenarnya koneksi tersebut telah disusupi oleh penyerang, dan informasi yang ditransmisikan antara pengguna dan...